Per mesi una falla sofisticata ha permesso a gruppi organizzati di entrare negli iPhone partendo da una semplice pagina web, arrivando fino al controllo completo del dispositivo senza che l’utente si accorgesse di nulla.

La vicenda ruota attorno a un attacco chiamato DarkSword, una tecnica avanzata che ha sfruttato più vulnerabilità di iOS concatenate tra loro. Il punto di ingresso era apparentemente innocuo: una pagina aperta su Safari, spesso camuffata da contenuto affidabile. Da lì, il sistema veniva progressivamente aggirato fino ad arrivare al cuore del dispositivo.

Non si tratta di un attacco qualsiasi. Quando un exploit riesce a raggiungere il kernel, cioè il livello più profondo del sistema operativo, significa avere accesso a praticamente tutto: messaggi, foto, posizione, file personali e persino microfono e fotocamera. In altre parole, lo smartphone smette di essere privato.

Come funzionava davvero l’attacco

Il meccanismo era costruito su una catena di errori nel sistema. Il primo passaggio sfruttava componenti come WebKit e JavaScriptCore, responsabili della gestione dei contenuti web. Una volta ottenuto un primo accesso, l’attacco riusciva a uscire dalle protezioni del browser e a muoversi all’interno del sistema.

Il salto successivo coinvolgeva elementi più tecnici come dyld e altri moduli interni, fino ad arrivare al controllo totale. Questo tipo di sequenza non nasce per caso: richiede tempo, risorse e competenze elevate, ed è proprio per questo che viene spesso associata a operazioni mirate e non a truffe improvvisate.

Nonostante la complessità, quello che colpisce è la velocità con cui questa tecnica si è diffusa. Una volta sviluppato, l’exploit è stato riutilizzato da più gruppi, adattato e distribuito in contesti diversi, diventando di fatto uno strumento condiviso.

Una diffusione globale, ma silenziosa

Le tracce dell’attacco sono state individuate in diversi Paesi, tra cui Arabia Saudita, Turchia, Malesia e Ucraina. In alcuni casi venivano utilizzati messaggi ingannevoli, in altri venivano compromessi siti legittimi, rendendo l’infezione invisibile anche agli utenti più attenti.

Questa varietà di metodi mostra quanto sia flessibile un attacco di questo tipo. Non esiste un solo schema: cambia il modo in cui si arriva all’utente, ma il cuore resta lo stesso. È proprio questa adattabilità che rende difficile individuarlo in tempo.

Un dettaglio interessante riguarda la qualità del codice utilizzato. In alcune campagne, parti dell’infrastruttura erano poco curate, segno che l’exploit veniva riutilizzato anche da chi non lo aveva creato. Il risultato è una diffusione più ampia, ma meno raffinata.

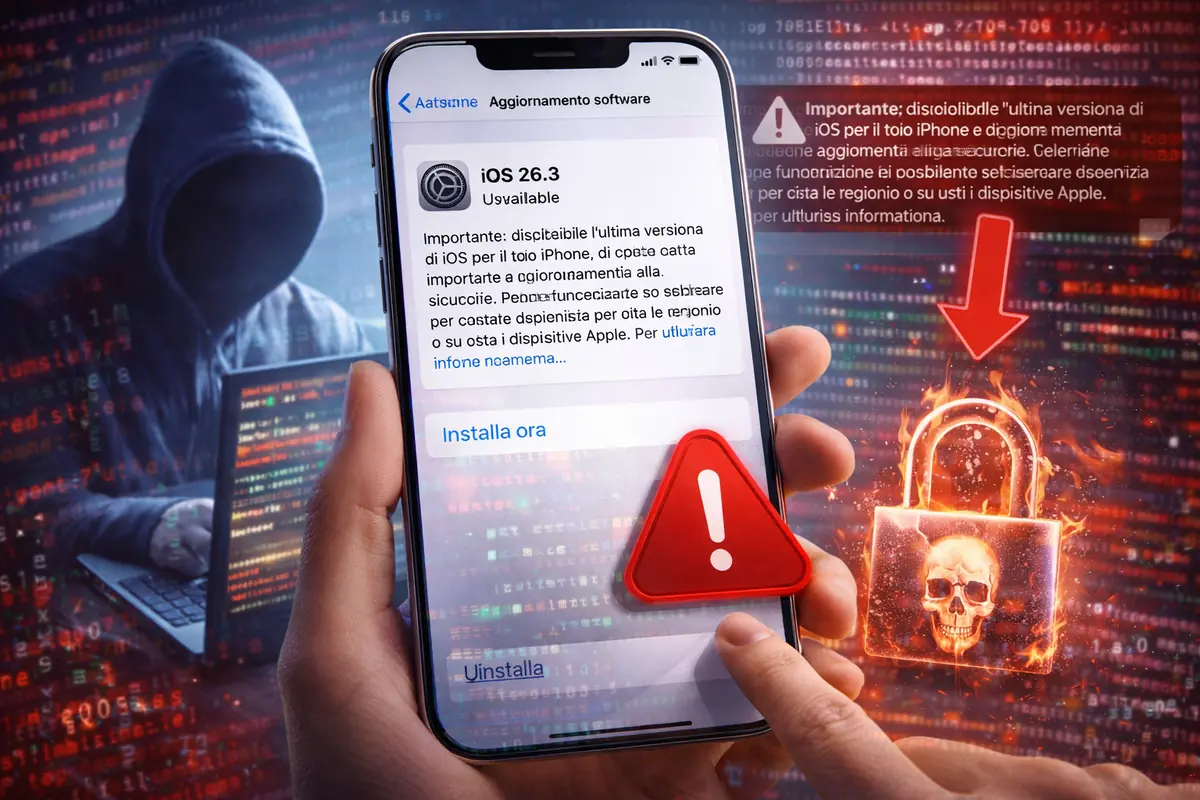

Perché aggiornare cambia davvero le cose

Apple è intervenuta correggendo le vulnerabilità in più fasi, fino ad arrivare al rilascio di iOS 26.3, che chiude definitivamente la catena utilizzata da DarkSword. Questo significa che un dispositivo aggiornato non è più esposto a questo specifico attacco.

Il punto però non è solo la patch. Il vero tema è il tempo: secondo le analisi, l’attività era già presente da novembre 2025 ed è rimasta attiva per mesi prima di essere completamente neutralizzata. Un intervallo lungo, durante il quale molti dispositivi potevano essere vulnerabili senza saperlo.

Questo racconta qualcosa di più ampio: anche sistemi considerati sicuri possono avere falle temporanee, e la differenza la fa la rapidità con cui vengono corrette e installate dagli utenti.

Cosa significa nella vita di tutti i giorni

Situazioni come questa sembrano lontane, ma in realtà toccano abitudini quotidiane molto semplici. Basta aprire un link ricevuto in un messaggio o visitare un sito compromesso per attivare una catena invisibile. È qui che la sicurezza smette di essere un concetto tecnico e diventa una questione pratica.

Avere uno smartphone aggiornato non è solo una scelta tecnica, ma un modo per proteggere dati personali, conversazioni e informazioni sensibili che ormai fanno parte della vita di tutti. Anche piccoli gesti, come riavviare il dispositivo o prestare attenzione ai link, contribuiscono a ridurre i rischi.

Resta però una consapevolezza: mentre una falla viene chiusa, qualcuno sta già lavorando alla successiva. Ed è proprio in questo equilibrio continuo tra attacco e difesa che si gioca la sicurezza dei dispositivi che utilizziamo ogni giorno.